IT-Security Consulting

Für den erfolgreichen Schritt in die Digitalisierung ist Informationssicherheit ein essentieller Baustein. Nur durch die Etablierung von mehrstufigen technischen sowie organisatorischen Sicherheitsmaßnahmen und -prozessen, können sensible Unternehmensdaten adäquat abgesichert werden.

Ursachen von digitaler Erpressung, Wirtschaftsspionage, Datenabfluss sowie -manipulation sind häufig Schwachstellen in IT-Infrastrukturen und im Mitarbeiterbewusstsein.

Darum setzen wir genau hier an – bei der Analyse von Schwachstellen und der Umsetzung von konkreten Sicherheitsmaßnahmen auf der Basis von standardisierten Konzepten und Lösungen durch ISMS nach DIN IEC/ISO 27001, BSI IT-Grundschutz und VdS 10000.

Zertifikate

- Certified Security Consultant

- Informationssicherheitsbeauftragter

- TeleTrusT Security Information Professional (T.I.S.P.)

- VdS – anerkannter Berater für Cyber-Security (VdS 10000)

- IT-Sicherheitsmanager (TÜV)

- IT-Sicherheitsbeauftragter (TÜV)

- IT-Sicherheitsauditor (TÜV)

- Windows Security Master 2021 / 2022

Oliver Falkenthal

IT-Security

Unsere Schwerpunkte im Bereich IT-Sicherheit sind:

Analyse

Sicherheitskonzepte

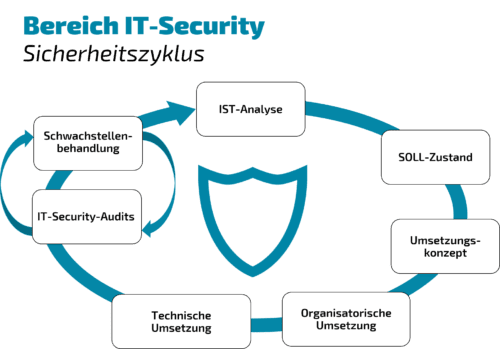

Auf Grundlage einer IST-Analyse bzgl. der IT-Sicherheit in Ihrem Unternehmen erstellen wir Sicherheitskonzepte und entwickeln Lösungsmöglichkeiten zur größtmöglichen Absicherung Ihrer IT-Landschaft. Ebenfalls unterstützen wir Sie bei der Einführung eines ISMS auf Grundlage der ISO 27001 oder der VdS 10000 mittels Schutzbedarfsanalyse, der Aufstellung von Notfallplänen und der gesamtheitlichen Realisierung eines BCM (Business Continuity Management).

Pentesting

Ob Ihr Unternehmen effektiv gegen Angriffe von Hackern geschützt ist, erfahren Sie nur, wenn Sie auf einen bösen Hackerangriff warten oder wenn Sie uns beauftragen mit unseren „guten“ Hackern in Ihr Netzwerk einzudringen. Mit einem Penetrationstest, den wir individuell an Ihre Ansprüche anpassen, können unsere zertifizierten Hacker testen, ob ein Einbruch bei Ihnen mit gewissen Aufwand möglich ist oder nicht. Wir führen Pentests extern auf Websites und Unternehmensfirewalls, aber auch intern im Netzwerk Ihres Unternehmens durch. Abschließend erhalten Sie einen Mängelbericht und empfohlene Maßnahmen zur Mängelbeseitigung.

Schwachstellenanalyse

Die Angriffspunkte von Hackern haben sich von der meist gut gesicherten externen Firewall verlagert zu internen Angriffen. Durch interne Angriffe (z.B. mit Hilfe von Schadsoftware) können ungenügend abgesicherte Systeme aufgespürt und angegriffen werden. Wir empfehlen daher die regelmäßige Durchführung einer Schwachstellenanalyse, bei der alle Systeme auf Schwachstellen getestet werden. Der resultierende Bericht enthält dann die Maßnahmen zur Beseitigung der Schwachstellen. Nur durch die regelmäßige (z.B. monatliche) Schwachstellenanalyse und Schwachstellenbeseitigung kann ein Höchstmaß an Sicherheit erreicht werden.

Forensik

Unsere Techniker führen auch forensische Analysen nach einem Vorfall (z.B. Hackerangriff, Ransomware etc.) bei Ihnen durch. Dabei hat die Beweissicherung höchste Priorität. Daher wird vor jeglicher Analyse zunächst der Zustand unverändert gesichert. Anschließend können Analysen am Live-System (Live-Response-Analyse) oder an Kopien der Sicherungen vom Forensiker durchgeführt werden (Post-Mortem-Analyse).

Awareness

Phishing

Bei einer Phishing-Kampagne senden wir in mehreren Stufen sehr realistisch gestaltete, aber gefälschte E-Mails an Mitarbeiter Ihres Unternehmens und werten anschließend die Reaktionen auf die Mails aus. Durch den abschließenden Bericht können im Unternehmen weitere Maßnahmen wie Schulungen oder Informationskampagnen eingeleitet werden. Phishing-Kampagnen bewirken in der Regel sehr viel mehr bei den Mitarbeitern, als man zunächst annimmt. Es wird diskutiert, Ängste besprochen, Meldewege geklärt und letztlich Prozesse für den Umgang mit diesen Mails entwickelt. Bei geringem Aufwand entsteht eine effektive Sensibilisierungsmaßnahme, die alle Mitarbeiter erreicht.

Schulungen

Trotz technischer ausgefeilter Maßnahmen stellt die größte Schwachstelle in der IT-Sicherheit die menschliche Komponente dar. Daher sind Awareness-Schulungen heutzutage nicht mehr aus dem Unternehmensalltag wegzudenken. Mitarbeiter lernen dabei die Angriffe zu erkennen und entsprechend darauf zu reagieren, um Schaden vom Unternehmen fernzuhalten. Inhalte sind beispielsweise sichere Kennwörter, verschlüsselte Mails und Bildschirmsperren, so wie der Umgang mit Phishing-Mails und die Gefahr durch Social Engineering.

Social Engineering

Die Preisgabe von mehr oder weniger sensiblen Informationen in sozialen Netzwerken, die Auskunftsfreudigkeit am Telefon oder per Mail und Gespräche über sensible Themen in der Öffentlichkeit stellen einen wichtigen Angriffsvektor für Kriminelle dar. Die erlangten Informationen werden eingesetzt, um beispielsweise Finanztransaktionen auszulösen. Wir bieten Social Engineering-Kampagnen an, bei der getestet wird, wie Ihre Mitarbeiter auf solche Angriffe reagieren. Dabei testen wir, wie weit wir in Ihr Unternehmen per Telefon, per Mail oder persönlich eindringen können. Die Ergebnisse werden ausgewertet und Maßnahmen zur Verbesserung mit ihnen erarbeitet.

Maßnahmen

Hardening (nach CIS)

Serversysteme bieten umfangreiche Dienste, Komponenten und Kommunikationsprotokolle an. Viele davon werden jedoch weder gewartet oder bzgl. der Sicherheit untersucht, da sie nicht verwendet werden. Um Missbrauch zu vermeiden und die Angriffsfläche zu minimieren, sollten unbedingt nicht benötigte Dienste und veraltete Protokolle deaktiviert werden. Zusätzlich muss die Sicherheitskonfiguration aller Dienste auf ein hohes Niveau gehoben werden. Dies alles geschieht auf Knopfdruck bei der Härtung von Systemen mit CIS-Benchmark. Die CIS-Benchmarks sind eine Reihe von weltweit anerkannten, konsensbasierten, und bewährten Methoden für die Härtung von Windows-Servern und Windows-Clients sowie MSSQL-Datenbanken.

Patchmanagement

Um ein hohes Sicherheitsniveau von Systemen und Applikationen zu erreichen ist ein regelmäßiges, automatisiertes Patchmanagement für alle mobilen und stationären Systeme unbedingt notwendig. Im Vordergrund steht dabei die Beschaffung, der Test und die Verteilung von Updates für Applikationen, Treiber und Betriebssysteme. Wir helfen Ihnen ein effektives Patchmanagement zu konzeptionieren, einzuführen und zu betreiben.

Hardwaregestützte Multi-Faktor-Authentifizierung

In der digitalen Welt ist die Sicherheit von Online-Konten von entscheidender Bedeutung. Traditionelle Passwörter sind nicht mehr ausreichend, da sie anfällig für eine Vielzahl von Angriffen sind, von Phishing bis zu Brute-Force-Attacken. Im Gegensatz zu Passwörtern erfordert der Hardwaretoken physischen Zugriff, um verwendet zu werden. Als Partner von Yubico setzen wir hier auf Yubikeys als sichere und weit verbreitete Lösung. Yubikeys sind mit einer Vielzahl von Diensten und Plattformen kompatibel, einschließlich gängiger Business-Anwendungen und -Systeme wie Azure, Windows oder Office365. Ein einfacher Tastendruck, Identifikation mit Fingerabdruck oder eine PIN-Eingabe genügt, um die Zwei-Faktor-Authentifizierung abzuschließen.

Unsere Lösung

- Individuelle Beratung zu bestehenden

und potenziellen Sicherheitsrisiken - Penetrationstest – Analyse Ihrer IT-Infrastruktur bezüglich akuter Sicherheitsrisiken und Sicherheitslücken

- Erarbeitung von Handlungsempfehlungen,

um Ihre IT-Sicherheit zu maximieren - Umsetzung von Sicherheitsmaßnahmen,

auch bei laufendem Produktionsbetrieb - Schulung Ihrer Mitarbeiter im sicheren Umgang

mit Daten, Benutzerkonten und Co. - Definition der notwendigen organisatorischen

und technischen Maßnahmen - Awareness Maßnahmen – Untersuchung der Reaktionen Ihrer Mitarbeiter auf Betrugsversuche

IT-Security als Gesamtkonzept

Ihr Gewinn

Erfahrung:

Sie profitieren von unserer Routine im Bereich IT-Sicherheit bei großen Unternehmen

Effizienz:

Schnelle Ergebnisse dank CCVOSSEL-exklusiver Tools und Diagnoseprogramme

Praktikabilität:

Sie erhalten umsetzbare Lösungen, die im Arbeitsalltag für Sicherheit sorgen

Know-How:

Mitarbeiterschulungen sichern den Wissenstransfer von uns zu Ihnen

Produktivität:

Die Sicherheitsmaßnahmen werden auch bei laufendem Betrieb umgesetzt

Referenz Sicherheit

- Oliver Falkenthal ist einer der Autoren in der „Handreichung zum Stand der Technik in der IT-Sicherheit“ des Bundesverbands IT-Sicherheit e.V. (TeleTrusT).